가상 보안 스위치

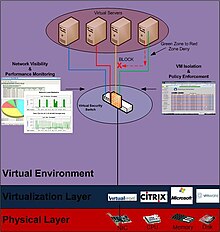

Virtual security switch가상 보안 스위치는 VMware vSphere, Citrix XenDesktop, Microsoft Hyper-V 및 Virtual Iron과 같은 가상 환경 내에서 실행되는 보안 제어가 내장된 소프트웨어 이더넷 스위치다.가상 보안 스위치의 1차적인 목적은 가상 머신 간의 격리, 제어, 컨텐츠 검사 등의 보안 조치를 제공하는 것이다.

엔터프라이즈 서버 환경 내의 가상 머신은 2005년부터 인기를 끌기 시작했고, 기업들이 서버와 애플리케이션을 구축하는 방식에서 빠르게 표준이 되기 시작했다.이러한 서버를 가상 환경 내에 배치하기 위해서는 가상 네트워크를 구성해야 했다.그 결과 VMware와 같은 기업은 가상 스위치라는 리소스를 생성했다.가상 스위치의 목적은 가상 시스템 및 애플리케이션이 물리적 네트워크뿐만 아니라 가상 네트워크 내에서 통신할 수 있도록 가상 환경 내에서 네트워크 연결을 제공하는 것이었습니다.

이러한 가상 네트워크 개념은 보안 기술이 아닌 환경 내에서만 가상 스위칭 기술을 보유하기 때문에 가상 환경 내의 보안과 관련된 많은 문제를 야기하였다.ACL(액세스 제어 목록), 방화벽, 바이러스 백신 게이트웨이 또는 침입 방지 장치가 있는 스위치가 있는 물리적 네트워크와 달리 가상 네트워크는 활짝 열려 있었다.가상 보안 스위치 개념은 가상 스위치 내에 보안 제어를 배치하고 가상 환경 내에서 포트별 점검과 격리를 제공할 수 있도록 스위칭과 보안이 힘을 합친 개념이다.이 개념은 보안이 엔드포인트(가상 머신 기반 호스트) 자체에 상주할 필요 없이 보호하려는 엔드 포인트에 최대한 근접할 수 있도록 했다.

가상 머신에 호스트 기반 보안 솔루션을 구축할 필요가 없으므로 가상 환경 내에서 보안을 배포할 때 상당한 성능 향상을 달성할 수 있다.가상 머신이 컴퓨팅 리소스(예: CPU 시간, 메모리 또는 디스크 공간)를 공유하는 반면 전용 리소스가 있는 물리적 서버는 공유하기 때문이다.이를 이해하는 한 가지 방법은 이중 CPU 서버에서 실행 중인 가상 머신 20대와 이중 CPU 서버에서 실행 중인 자체 호스트 기반 방화벽을 각 가상 서버에 그려보는 것이다.이렇게 하면 20개의 가상 시스템이 사용하는 것과 동일한 리소스를 사용하여 20개의 방화벽을 구성할 수 있다.이는 가상화의 목적에 어긋나는 것으로, 이러한 리소스를 보안 애플리케이션이 아닌 가상 서버에 적용하는 것이다.가상 환경 내에서 보안을 중앙 집중식으로 구축하는 것은 20개의 방화벽이 아닌 하나의 방화벽이라는 점에서 의미가 있다.

제한 사항

스위치는 단일 브로드캐스트 도메인을 생성하는 레이어 2 디바이스이기 때문에 가상 보안 스위치만으로는 일반적으로 다중 계층 물리적 네트워크에서 사용되는 네트워크 분할과 분리를 완전히 복제할 수 없다.이러한 한계를 해결하기 위해, 많은 네트워킹, 보안 및 가상화 공급업체들은 가상 네트워크가 보다 강력한 보안 및 네트워크 조직 솔루션을 제공할 수 있도록 가상 방화벽, 가상 라우터 및 기타 네트워크 장치를 제공하기 시작했다.

문제 예

가상 머신은 본질적으로 운영 체제와 애플리케이션으로 단일 파일(디스크 이미지라고 함)으로 패키징되기 때문에 이제는 이동성이 높아졌다.역사상 처음으로, 피어투피어 네트워크에서 공유되는 MP3 파일처럼 서버를 이동, 교환, 공유할 수 있다.이제 관리자는 인터넷을 통해 미리 설치된 가상 서버를 다운로드하여 새로운 서버의 배포 시간을 단축할 수 있다.이러한 가상 디스크 이미지에는 운영 체제와 애플리케이션이 미리 설치되어 있기 때문에 관리자가 더 이상 긴 소프트웨어 설치 프로세스를 거치지 않아도 된다.그것들은 가상의 가전제품이다.

이러한 서버 이미지의 이동성은 이제 전체 서버가 감염되어 야생에서 돌아다닐 수 있는 잠재적인 문제를 만들어냈다.ThoughtPolice.co.uk과 같은 웹 사이트에서 최신 Fedora Linux Server를 다운로드하여 설치하고 나중에 해당 서버에 트로이 목마가 있어 가상 네트워크를 중단했다고 상상해 보십시오.이건 재앙이 될 수도 있어

가상 서버 이미지를 다운로드할 때 고려해야 하는 신뢰 요소가 있지만,

가상 보안 스위치 개념은 가상 머신 간에 격리 및 보안 모니터링을 제공하여 신뢰 결정을 모니터링하는 개념이다.가상 보안 스위치는 VM을 서로 격리하고, 서로 간에 허용되는 통신 유형을 제한하며, 악성 콘텐츠의 확산이나 서비스 거부 공격을 모니터링할 수 있다.

역사

Reflection Security는 연결된 80대의 물리적 서버를 지원하는 포트 밀도를 가진 10기가비트 네트워크 보안 스위치를 업계 최초로 도입했다.[1]2008년 Vyatta는 하이퍼바이저 내부와 간 라우팅, 방화벽, 네트워크 주소 변환(NAT), 동적 호스트 구성 및 가상 사설망(VPN)과 같은 계층 3 서비스를 제공하도록 설계된 오픈 소스 네트워크 운영 체제를 출하하기 시작했다.이후 VMware, Cisco, Juniper 등은 계층 2와 계층 3 스위칭 및 라우팅을 통합한 가상 네트워킹 보안 제품을[which?] 출하했다.

참조

- ^ "Reflex MG10 Network Security System" (PDF). Reflex Security. July 2007.

추가 읽기

- Handy, Alex (21 May 2012). "Virtualization: Not just for machines anymore". SD Times. BZ Media.

- "Making Our Products More Secure". vmware.com. VMWare. Retrieved 6 July 2016.

- Greene, Tim (8 January 2008). "Options seen lacking in firewall virtual server protection". Network World. IDG.